传统的网络安全方法包括在基础设施周围设置屏障,以防止恶意入侵者入侵。然而,随着企业继续沿着数字化转型的道路前进,面对设备激增、更复杂的网络安全攻击以及需要保护的难以置信的庞大数据网络,必须探索新的网络安全方法。

另一种方法是将网络安全作为一个数据科学问题来解决。旨在更好地了解网络中的所有用户和活动,以便您能够识别哪些交易是典型的,哪些是潜在的恶意交易。

传统的网络安全解决方案,包括安全信息和事件管理( SIEM )收集日志,如果检测到威胁,可以对日志进行分析。实时监控已经完成,但许多企业只监控它们生成的数据的一小部分。否则的话,它太大,计算成本太高。

下一代工具和解决方案必须是分布式的,不仅依赖于集中分析和收集,还依赖于边缘计算。他们还必须着眼于通过观察实时行为并立即向安全运营团队发出问题警报,在潜在威胁造成破坏之前识别它们。

企业可以在其基础设施中使用大量数据来创建这种主动网络安全态势,但这样做需要强大而复杂的工具。英伟达 AuMeeAI 应用程序框架,构建在 NVIDIA RAPIDS和 NVIDIA AI,可以利用来为网络安全开发者和实践者创建强大的工具,以实现在没有可能的规模之前执行的网络安全解决方案。当与功能强大的 NVIDIA GPU 和 DPU加速器以及 DOCA telemetry在 NVIDIA-Certified servers中结合使用时,这可以为数据中心带来新的安全级别。

无监督学习可以检测到你看不见的威胁

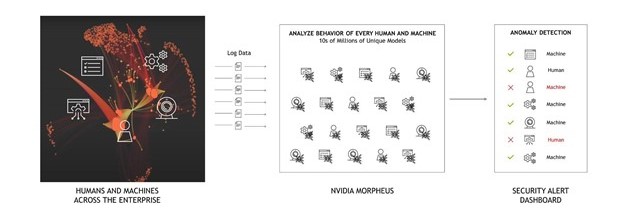

英伟达 AuMeeUS AI 框架允许您利用 GPU 计算的能力来创建细粒度模型并在规模上部署它们。我们通过一个新的、预先训练的工作流来展示这种能力,该工作流旨在分析网络中每一个人和机器的行为,以检测异常行为。在任何一天,整个企业的用户都会访问多个帐户和应用程序来完成日常工作。除了这些人工操作之外,还有数十万由机器发起的自动化操作,这些操作创建了大量数据,构成了当今网络上的大部分流量。

然而,如果一个人假扮成一台机器,控制账户执行未经授权的操作,那么用传统的网络安全措施几乎不可能检测到。

然而,使用 NVIDIA Morpheus,您可以实现以前不可能实现的大规模无监督学习,使您能够从网络上的数据中学习。这意味着您可以观看网络上的所有动作,了解哪些是好的,哪些是坏的,而无需事先以这种方式标记这些动作。对于与系统交互的每个用户、帐户、令牌和机器,您都可以了解跨多个维度的典型行为模式。

您可以为每种组合创建两个模型:时间序列模型和顺序模型。清理数据并创建一个时间序列模型,有效地为给定的用户、机器和帐户组合的预期活动周期建模。其他模型使用自动编码器模拟连续活动。实际上,它是在学习用户、机器和帐户的给定组合通常在网络上执行的一组和一系列操作。

例如,将学习时间设置为 72 小时,然后切换到推理模式。 Morpheus 现在可以部署和协调大量数字指纹,以检测给定组合的两种模型之一的行为变化。然后,如果一个人试图接管一个机器帐户,它会立即被安全操作部门标记以供进一步检查。这个用例演示了 Morpheus 可能处理的数据量,以及涉及的模型数量:必须管理数十万甚至数百万个单独的模型。

对模型及其性能的持续监控至关重要。 Morpheus 现在可以自动监控概念漂移(一种模型漂移)。使用新的概念漂移节点,您可以查找概念漂移,并将结果传送到 MLFlow ,一个通用的 MLOps 平台。

大规模加速网络安全 AI

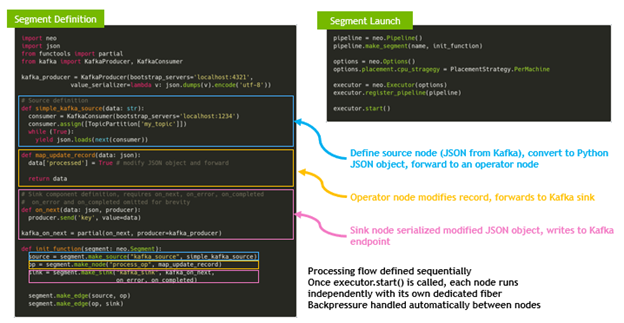

NVIDIA Morpheus 的最新版本采用了专门为网络安全设计的更新管道,使数据分析速度比以前快两个数量级,提供了更高的准确性和威胁检测。 Morpheus 在 NVIDIA GPU 加速服务器上运行。例如,使用单个 A100 的服务器将比没有 GPU 的服务器提供高达 600 倍的性能。

其他管道改进包括通过使用基于光纤的编程方法实现异步计算和减轻 I / O 以及 GPU 阻塞。 Morpheus 不再点击 Python 全局解释器锁( GIL )。

由于安全性提要的数量有点不可靠,因此在整个过程中都实现了背压支持,各阶段之间存在并发阻塞队列。 Morpheus 还支持分布式计算,使用远程直接内存访问( RDMA )和统一通信 X ( UCX )快速高效地传输消息。

Morpheus 现在还首次支持动态重新配置,所有这些都由一个集中的编排服务来处理。这允许在运行时无缝地放大和缩小更改。你可以利用 Python 和 C ++ API 来使用 MeMeUs ,顺序地编写程序,但是从大量的并行性中受益。

NVIDIA Morpheus 允许您利用 GPU 计算能力创建这些细粒度模型并按比例部署它们。你基本上是在为网络上的每个参与者创建定制的 AI 。摄取这些网络上的每一块数据都是一项挑战,实时创建、使用和维护数十万个模型和签名也是一项挑战。 Morpheus 使您能够快速构建这些复杂的管道和部署模型,以前所未有的方式帮助保护网络。

具有不断提高的准确性和速度的威胁检测

NVIDIA Morpheus 现在还包括用于网络钓鱼检测的预训练模型。网络钓鱼仍然是一个大问题,影响到全球 75% 的组织,到 2020 年,这一问题令人震惊: 74% 的针对美国企业的网络钓鱼攻击是成功的。

检测钓鱼电子邮件的传统方法依赖于仅 URL 检测、针对已知攻击的复杂查找,以及在沙箱环境中跟踪可疑链接。保护环境免受网络钓鱼攻击的更好方法是分析电子邮件的整个原始内容,包括文本的语法和语义,以及电子邮件的结构,以及使用的单词和链接。这在以前是不可能的,因为计算限制和缺乏通用工具,无法在网络安全环境中无缝部署自然语言处理( NLP )模型。

有了 NVIDIA Morpheus ,现在这是可能的。 Morpheus 网络钓鱼检测模型分析电子邮件的整个原始正文,只分析 URL ,或两者都分析,并将数据输入到定制的深层神经网络( DNN )序列分类器中:拥抱脸 BERT 模型。然后将微调后的模型转换为张量 RT 并加载到 Morpheus 中进行推理。

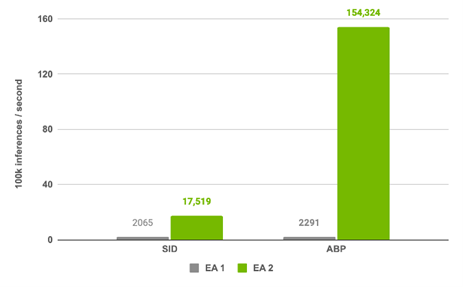

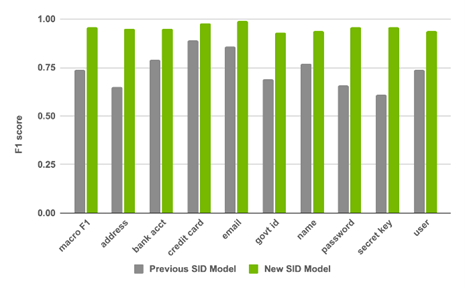

Morpheus 中的新管道支持比以前版本快 67 倍的工作流。图 3 显示了敏感信息检测( SID )工作流和加密异常行为分析( ABP )工作流的加速。加速会导致更少的误报,这意味着更少的浪费时间和更少的误报调查周期。

我们还改进了现有模型的准确性,例如 SID 工作流中使用的预训练模型。使用更大、更多样化的训练集,该模型现在的macro-F1为 0 . 96 ,而之前版本中的宏 F1 为 0 . 74 。这意味着精确度提高了 22% 。

总结

新的人类作为机器,机器作为人类的工作流程现在可以通过 Morpheus 早期访问计划获得。还包括用于钓鱼检测的新的预训练模型。申请抢先体验。

NVIDIA Morpheus 开发合作伙伴正在与 NVIDIA 合作,以实现基于人工智能的网络安全解决方案。本周,请加入我们的网站 NVIDIA GTC,了解其中一些合作伙伴是如何将 NVIDIA 加速人工智能与他们的网络安全解决方案集成在一起的。